Guia Avançado de Proteção e Recuperação de Redes Sociais

Instagram, Facebook, WhatsApp, Twitter/X

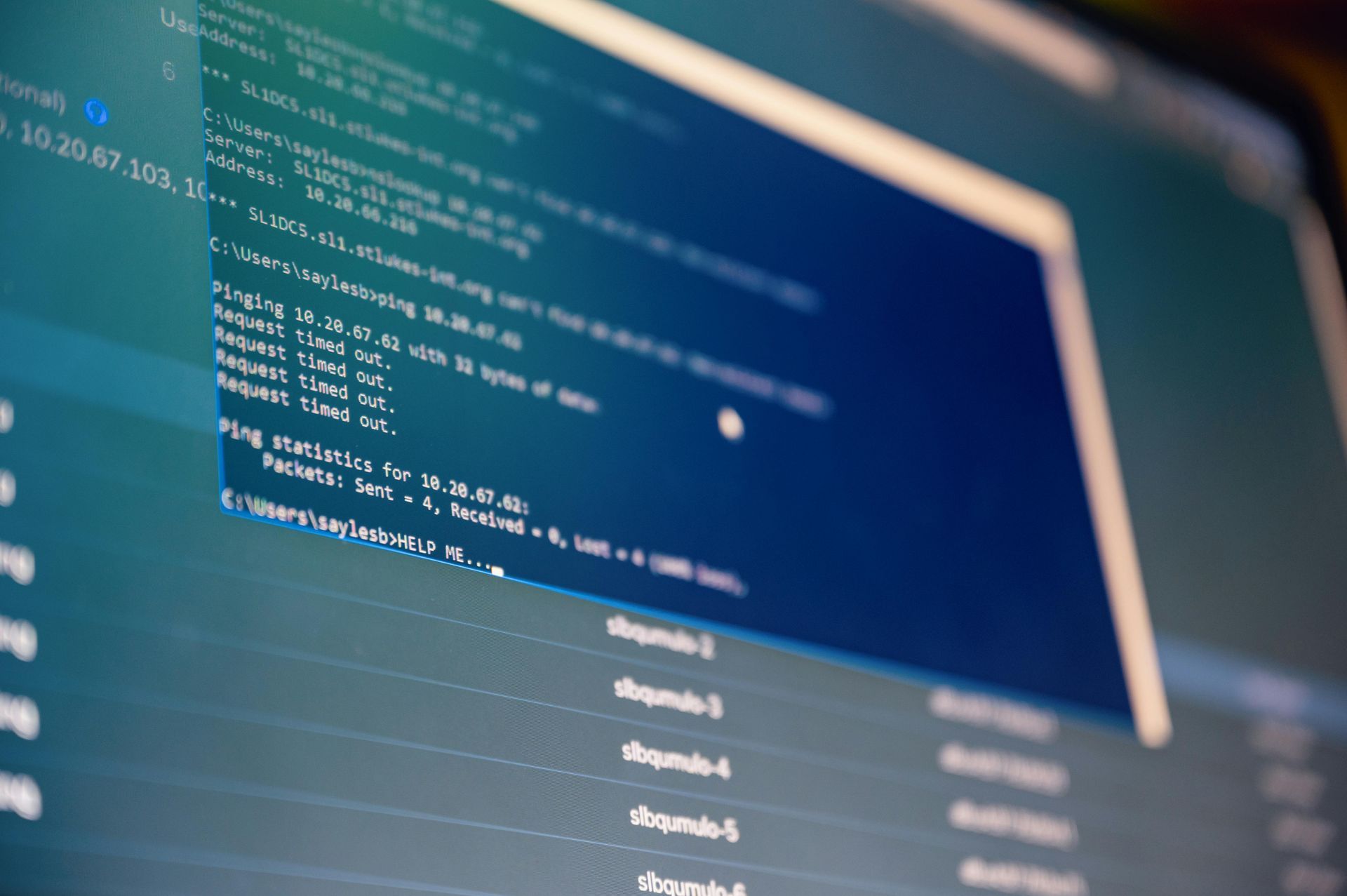

A segurança digital não é apenas sobre senhas fortes. Muitas invasões acontecem por erros simples de comportamento: confiar em links suspeitos, não ativar autenticação em duas etapas ou ignorar alertas de login.

Este guia vai além das práticas básicas: reúne estratégias avançadas de proteção, exemplos de erros comuns, riscos reais e as soluções corretivas para cada situação.

Parte 1: Prevenção Avançada Contra Golpes

1.1 – Autenticação Forte (2FA e métodos adicionais)

Erro comum:

- Usar apenas senha para login.

- Ativar 2FA via SMS.

Risco:

- Senhas podem ser descobertas em vazamentos.

- SMS pode ser interceptado por ataques de SIM Swap (clonagem do chip de celular).

Solução:

- Sempre ativar 2FA via aplicativo autenticador (Google Authenticator, Authy, Microsoft Authenticator).

- Se possível, utilizar chaves físicas de autenticação (YubiKey, Titan Key).

- Salvar os códigos de backup fornecidos na configuração.

Exemplo prático:

No Instagram → Configurações → Segurança → Autenticação de Dois Fatores → App de Autenticação.

1.2 – Senhas Fortes e Gerenciadas

Erro comum:

- Usar datas de aniversário, nomes de pets ou combinações previsíveis como "123456", "senha123".

- Reutilizar a mesma senha em vários serviços.

Risco:

- Hackers usam dicionários de senhas comuns para quebrar acessos rapidamente.

- Um vazamento em qualquer serviço expõe todas as contas que compartilham a mesma senha.

Solução:

- Criar senhas com mínimo de 12 caracteres misturando maiúsculas, minúsculas, números e símbolos.

- Utilizar gerenciadores de senha (Bitwarden, KeePass, 1Password).

- Configurar autenticação biométrica no gerenciador.

- Checar se seus dados já vazaram em Have I Been Pwned.

Exemplo prático:

Uma senha forte:

T3@b!9Fz2#kR

Gerada automaticamente pelo Bitwarden e nunca reutilizada.

1.3 – Como Reconhecer Phishing e Golpes

Erro comum:

- Clicar em links recebidos por SMS, WhatsApp ou e-mail sem verificar a origem.

- Acreditar em mensagens urgentes: “Sua conta será bloqueada em 24 horas”.

Risco:

- Roubo de credenciais por páginas falsas.

- Instalação de malware no celular ou computador.

Solução:

- Nunca clicar diretamente em links; digitar manualmente o endereço no navegador.

- Conferir o domínio oficial (ex.:

instagram.come nãoinstagrarn.com). - Ativar filtros de phishing no e-mail e extensões de segurança no navegador.

- Usar antivírus confiável e atualizado.

Exemplo prático:

Se receber e-mail de "suporte@insta-support.com", já desconfie. O domínio oficial do Instagram é sempre

@instagram.com

.

1.4 – Revogação de Acessos Suspeitos

Erro comum:

- Autorizar aplicativos de terceiros sem necessidade (por exemplo, apps que prometem “aumentar seguidores”).

- Nunca revisar acessos conectados.

Risco:

- O invasor pode manter acesso à conta mesmo após troca de senha.

Solução:

- Revisar mensalmente os aplicativos conectados e revogar os desnecessários.

- Desconectar sessões desconhecidas em dispositivos suspeitos.

Exemplo prático:

No Google: Conta → Segurança → Apps de terceiros com acesso → Revogar apps que você não reconhece.

Parte 2: Recuperação de Contas Hackeadas ou Perdidas

Quando a invasão já aconteceu, a agilidade é crucial.

2.1 – Instagram

Erro comum:

- Tentar recuperar a conta apenas pelo aplicativo, sem explorar o Help Center.

Solução:

- Acesse: instagram.com/accounts/password/reset.

- Se o hacker alterou dados de e-mail ou telefone, use o formulário oficial de recuperação.

- Envie selfie segurando papel com:

- Nome completo.

- Nome de usuário.

- Código fornecido pelo suporte.

2.2 – Facebook

Erro comum:

- Usar links falsos de "recuperação de conta" enviados por golpistas.

Solução:

- Usar apenas páginas oficiais:

- Recuperar conta: facebook.com/login/identify.

- Conta invadida: facebook.com/hacked.

- Se solicitado, enviar documento oficial de identidade.

- Denunciar perfis falsos em caso de clonagem: Formulário oficial.

2.3 – WhatsApp

Erro comum:

- Ignorar a verificação em duas etapas.

- Compartilhar código de verificação recebido por SMS.

Solução:

- Reinstalar o aplicativo e registrar novamente o número.

- Se o hacker ativou o PIN de duas etapas, aguardar 7 dias.

- Enviar e-mail para

support@whatsapp.cominformando o número no formato internacional (+55).

Exemplo prático:

E-mail para o suporte:

Assunto: Conta hackeada

Mensagem: Minha conta foi hackeada. Número: +55 11 91234-5678. Preciso de ajuda.

2.4 – Twitter/X

Erro comum:

- Não vincular um e-mail de recuperação válido.

Solução:

- Redefinir senha em: Resetar senha.

- Se o e-mail foi alterado, preencher o formulário oficial de conta hackeada.

- Para contas suspensas injustamente, usar o formulário de recurso.

Parte 3: Contra-ataque e Mitigação de Danos

3.1 – Identificar Ações do Invasor

- Verificar mensagens enviadas em seu nome.

- Conferir alterações de dados pessoais (e-mail, telefone).

- Analisar postagens ou seguidores novos.

3.2 – Comunicar Contatos

- Avisar amigos, familiares e colegas que sua conta foi invadida.

- Publicar um aviso em redes já recuperadas.

- No WhatsApp, mandar mensagem direta para grupos importantes.

3.3 – Reforço Pós-recuperação

Erro comum:

- Recuperar a conta e continuar com os mesmos hábitos inseguros.

Solução:

- Alterar todas as senhas.

- Revogar todos os aplicativos conectados.

- Ativar alertas de login.

- Revisar dispositivos conectados regularmente.

Plano de Ação

Prevenção:

- Ativar autenticação em duas etapas (sempre por app ou chave física).

- Criar senhas únicas e complexas.

- Revisar acessos e aplicativos suspeitos.

Recuperação:

- Redefinir senha por meios oficiais.

- Usar formulários de suporte legítimos.

- Fornecer documentos de identidade se necessário.

Monitoramento:

- Conferir sessões ativas mensalmente.

- Manter e-mails de recuperação atualizados.

- Guardar cópias de segurança dos códigos 2FA.

Considerações Finais

Grande parte dos ataques cibernéticos acontece não por falhas técnicas, mas por erros humanos: clicar em links suspeitos, usar senhas fracas ou ignorar alertas de login.

Segurança digital é uma

combinação de tecnologia, atenção e disciplina.

Se você adotar as práticas deste guia, estará protegido contra a grande maioria dos golpes aplicados hoje.